Dacă te regăsești în această situație și site-ul tău redirecționează vizitatorii către un alt site web, cel mai probabil soluția este destul de simplă, fiind doar o eroare de configurare.

De obicei, problema e cauzată de faptul că se încearcă accesarea site-ului pe conexiune securizată (HTTPS), dar nu există emis un certificat SSL pentru domeniul tău. Această situație apare în cazul găzduirii shared – la accesarea prin HTTPS. Dacă pe cont nu există un certificat SSL, cPanel face o redirecționare automată către primul domeniu de pe server (alfabetic) care are un certificat SSL. De aceea se afișează conținutul unui alt site găzduit pe același server în loc de site-ul tău.

Fun fact: Ăsta e motivul pentru care în trecut era nevoie de IP dedicat pentru a pune SSL pe un cont. Odată cu certificatele gratuite de la Let’s Encrypt și a tehnologiei SNI, nu mai e nevoie de IP dedicat. Dar rămâne redirecționarea asta deranjantă dacă nu e totul configurat corect.

Deci dacă aveți un abonament de găzduire shared, ar trebui să verificați să fie emis un certificat SSL din cPanel de la secțiunea Let’s Encrypt SSL. Dacă nu există, îl puteți emite și situația redirecționării către alt site va fi remediată.

Totuși, situația ta s-ar putea să nu se încadreze la această speță. Site-ul tău să nu redirecționeze spre un site găzduit pe același server, ci spre un site mai suspect, posibil din altă țară, într-o altă limbă.

În acest caz cel mai probabil ești o victimă a WordPress Redirect Hacking. Aceasta este una dintre numeroasele metode de hacking pe care le folosesc hackerii.

Pentru a înțelege mai bine acest lucru, trebuie să înțelegem cum lucrează hackerii care țintesc WordPress. În acest articol îți vom spune, de asemenea, ce impact are asupra afacerii tale online și cum poți remedia acest lucru.

Semnele unei redirecționări malițioase

Mai întâi de toate, să vedem dacă site-ul tău prezintă oricare dintre următoarele semne:

- Site-ul își redirecționează vizitatorii către un alt site web.

- Vezi pagina “Eroare 404” după ce te conectezi la interfața de administrare WordPress.

- Site-ul este marcat ca “spam” sau “hacked” în rezultatele căutării Google.

- Site-ul afișează mai multe notificări push care nu au fost create de tine.

- Nu poți să te conectezi la panoul de administrare al WordPress.

- Există un cod malițios sau neidentificat în fișierul .htaccess sau index.php al instanței WordPress.

- Există un cod malițios sau necunoscut în fișierul index.php, header.php, footer.php sau functions.php al temei active WordPress.

Dacă răspunsurile la oricare dintre cele de mai sus au fost afirmative, atunci există o mare probabilitate că ai fost compromis de un atac de redirecționare malițioasă. Fiecare dintre aceste probleme poate dăuna grav site-ului și afacerii tale online, dacă site-ul tău este o afacere.

Impactul redirecționărilor WordPress asupra afacerii tale

Iată câteva moduri în care atacurile de redirecționare pot avea un impact asupra afacerii tale:

- Vizitatorii site-ului tău web sunt redirecționați către site-uri web externe nesolicitate, provocând o pierdere imediată de trafic. Aceasta pierdere poate afecta veniturile afacerii, în special dacă ai un magazin de comerț electronic.

- Chiar și o singură redirecționare ar putea duce la pierderea încrederii utilizatorilor online în brandul și reputația ta. Este mai puțin probabil să-ți viziteze din nou site-ul.

- Pierderea de SEO, deoarece Google ar putea suspenda sau chiar pune site-ul tău pe lista neagră. Acest lucru poate duce și mai mult la pierderea traficului.

- Administratorul nu mai poate accesa dashboard-ul WordPress sau nu mai poate efectua nicio sarcină de administrare.

- Vizitatorii redirecționați ar putea sfârși prin a împărtăși informații personale sau confidențiale pe site-ul extern de phishing – din cauza cărora hackerii ar putea folosi în mod abuziv datele pentru a face bani sau pentru a efectua tranzacții neautorizate.

- În cele din urmă, hackerii ar putea avea acum o modalitate de a-ți infecta din nou site-ul, chiar și după curățarea și remedierea problemei.

Acestea sunt doar câteva moduri în care un atac de redirecționare îți poate compromite site-ul web și afacerea. Așadar, cum poți detecta și repara site-ul în urma unui atac de redirecționare?

Cum să vă curățați site-ul web de redirecționarea malițioasă?

Pentru a curăța și repara site-ul web de infecția Hacked Redirect, poți utiliza oricare dintre următoarele metode:

- Curățarea automată – care utilizează un plugin sau un instrument pentru scanarea și curățarea malware-ului.

- Curățarea manuală – care este modalitatea ce necesită mai multă muncă și expertiză tehnică.

Haii să discutăm despre fiecare dintre aceste metode și să determinăm care este mai eficientă și mai ușor de utilizat (câteodată e nevoie de ambele metode).

Metoda 1 – Curățarea automată

Datorită popularității sale globale, WordPress are mai multe plugin-uri sau instrumente de securitate pe care le puteți instala și utiliza cu ușurință pentru a detecta și elimina orice malware, cum ar fi redirecționări malițioase, SEO Spam, Link Injection și multe altele.

Printre cele mai cunoscute pluginuri WordPress de securitate sunt:

- MalCare

- Sucuri Security

- Defender (free sau Pro)

- iThemes Security

- Wordfence Security.

Acestea sunt eficiente împotriva diferitelor tipuri de infecții malware. Sunt ușor de utilizat, pot detecta și elimina infecțiile. Vom scrie un articol comparativ mai detaliat despre plugin-urile WordPress de securitate.

Există diferențe între ele, dar în principiu funcționează similar:

- Descărcă și instalează pluginul pe site-ul tău.

- După instalare și activare, efectuează automat o scanare completă a site-ului.

- Din panoul de administrare WordPress, vizualizează dacă există fișiere piratate.

Metoda 2 – Curățarea manuală

Înainte de a continua, este important să ne amintim că curățarea manuală a programelor malware este o provocare chiar și pentru utilizatorii experimentați. În plus, necesită mult timp și implică câțiva pași tehnici. Vă recomandăm să folosiți această metodă doar dacă aveți încredere în cunoștințele și abilitățile tehnice WordPress.

Înainte de a efectua o curățare manuală, vă recomandăm să faceți o copie de rezervă completă a site-ului dvs. web și a bazei de date. Puteți utiliza un plugin de backup WordPress, cum ar fi UpdraftPlus, care automatizează copiile de rezervă ale bazei de date și vă stochează fișierele în siguranță într-o locație independentă.

O notă de precauție înainte de a începe – această metodă este destul de tehnică și complicată. Necesită modificarea fișierelor WordPress și a tabelelor bazei de date.

Dacă interfața de administrare a site-ului funcționează, trebuie să verificați ce teme și pluginuri aveți. Să vedeți pe care le folosiți și pe care nu le folosiți, să ștergeți ce nu folosiți și să actualizați la ultimele versiuni pe cele pe care le folosiți. Realizarea update-urilor ale platformelor WordPress, temelor și plugin-urilor folosite la ultimele versiuni disponibile la dezvoltator este crucială. În fiecare zi se descoperă noi vulnerabilități în scripturile PHP.

Următorul pas este să vă conectați la secțiunea “Users” (Utilizatori) din tabloul dvs. de bord. Verificați dacă există utilizatori administratori suspecți sau necunoscuți. Dacă găsiți, eliminați orice astfel de utilizatori.

Nu funcționează interfața de administrare

Dacă nu funcționează interfața de administrare a site-ului sau dacă tot apare infectat site-ul și după operațiunile de mai sus, e posibil ca infecția să fie în baza de date, nu în fișiere, sau să fie în fișiere, dar să nu fie detectată de scanare, caz în care va trebui căutată și eliminată manual.

În baza de date aferentă site-ului WordPress trebuie să căutați termeni precum script, eval, base64_decode sau gzinflate. Dacă găsiți, să le ștergeți intrările din baza de date.

În continuare, verificați dacă în fișiere există backdoors pe care hackerii le folosesc pentru a vă accesa site-ul chiar și după ce l-ați curățat. Pentru aceasta, verificați dacă există funcții PHP malițioase precum eval, base64_decode și gzinflate.

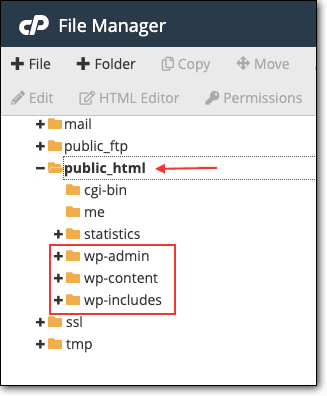

Fiind un efort destul de mare, cel mai ușor e să ștergeți toate fișierele ce nu aparțin de WordPress (puteți păstra doar folderul /wp-content/uploads/, unde sunt încărcate imaginile, și fișierul wp-config.php, unde sunt datele de conectare la baza de date).

După ștergere, trebuie să descărcați fișierele curate pentru WordPress, teme și plugin-uri de pe wordpress.org (repository-ul oficial WordPress). Apoi le încărcați prin FTP (cu Filezilla, de ex.) pe server. Vă recomandăm să nu folosiți plugin-uri sau teme descărcate de pe site-uri neoficiale.

Dacă aveți mai multe site-uri pe cont, aceste lucruri trebuie făcute pentru toate, nu doar pentru un singur site. Orice fișier PHP vulnerabil de pe cont poate afecta orice alt site de pe cont, chiar dacă e în alt folder.

Doar conturile de cPanel sunt izolate între ele, adică un alt client de pe server nu vă poate afecta pe dvs și nici dvs nu puteți afecta alți clienți. Dar infecțiile din contul dvs vă afectează toate site-urile de pe cont.

Concluzie

Hackerii inovează în mod constant. Veți găsi mereu forme mai noi și mai avansate de WordPress Hacked Redirect, care nu pot fi detectate manual.

Deși există multe măsuri de securitate pe care le puteți lua pentru a vă proteja site-ul web, instalarea unui plugin de securitate este cea mai bună investiție pe care o puteți face pentru a vă menține site-ul în siguranță.

Pe termen lung, merită cu siguranță timpul și efortul economisit, ca să nu mai vorbim de liniștea pe care o oferă. Sau, ați putea investi într-un abonament de mentenanță WordPress. Specialiștii Simplenet să vor ocupa de monitorizarea securității site-ului și de rezolvarea eventualelor situații neplăcute.